SIM

大户、小散通吃,黑客如何悄悄顺走你的币?

攻略 • 31qu 发表了文章 • 2019-05-28 12:06

币安对外解释称,黑客是使用了网络钓鱼、病毒等攻击手段,获取了大量注册用户的 API 密钥、谷歌验证 2FA 码及其他信息,最终完成了提款操作。安全公司也分析称,此次事件很有可能因为内网遭到长期的 APT 渗透,是黑客长期谋划潜伏的结果。

5 月 26 日,易到用车发布公告称,其服务器遭到攻击,攻击者索要巨额的比特币相要挟,导致易到核心数据被加密,服务器宕机。

随着加密货币价值越来越显著,往日瞄准大户的黑客们,也开始把目光转向普通玩家,面对手法娴熟、老道的黑客,普通人毫无招架之力,只能眼睁睁地看着资产“消失”。

事实上,黑客的做法并不高明,有时仅依靠一张空白的 SIM 卡、一封危言耸听的邮件,就能轻而易举地盗走,或者骗走你“苦心积虑”存放的加密货币。

这种“强取豪夺”还有蔓延之势,近年来,此前一直对世界各大银行、加密货币交易所下手的朝鲜政府直属黑客组织——拉撒路(Lazarus Group),也开始把目标从大户转向个人,只为盗走这些人手中价格不菲的加密货币资产。

这场猫捉老鼠游戏,何时才会结束?

SIM 卡让窃取轻而易举

“他们毁掉了我的生活。”

一位来自旧金山的男子崩溃了,前一秒他刚把币打进自己的钱包,下一秒,地址里的币就瞬间归零。很快他发现了,在完全不知情的情况下,自己被带进入了一类名为“SIM Swap Scam”的骗局。

手机突然显示“没有服务”,往往预示着骗局的开启。

近日,一位化名丹尼尔的黑客,现身Trijo News,披露了自己是如何在短短 1 年内,轻松偷走价值 50 万美元加密货币的经历。“我只黑了大概 20 人,还不算特别活跃。”丹尼尔表示,他主要采用“更换 SIM 卡”的方式,最终盗走他人的加密货币。

一旦盯上某些“猎物”,他就会伪装成受害者,打电话给电信公司,告知运营商自己的手机号码出现了问题,并要求将信息转移到其控制的号码。

虽然电信公司设置了各种风控措施,但“总有各种办法可以说服运营商”,“比如,你在打电话的时候,可以假装自己在 Tele2(一家瑞典电信公司)工作,要求他们帮你转发一个号码就行。”丹尼尔表示。

实际上,丹尼尔们不是简单地截获手机号,他们的最终目标是秘钥,“很多人会把加密货币密钥保存在电子邮箱或联网的计算机上”,这种不严谨做法,给了黑客可乘之机。

一旦手机号被锁定,黑客就会去访问受害人的 Gmail 或 Outlook 帐户,输入地址并点击忘记密码,然后选择通过语音获取受害者手机号码的验证码(实际上这主要是为了帮助视障人士重置帐户密码),通过这种方式,轻松绕过了平台所谓的双因素身份验证(Two-factor authentication,简称 2FA)。

资深码农 Sean Coonce 被黑客采取类似方式盗走价值超 10 万美元的加密货币

他表示,“很多人没有对此给予足够的重视,这对我们来说是难得的机会。”而不算活跃的丹尼尔,凭借这种方式,一年就盗走了他人 50 万美元的加密货币。

事实上,利用 SIM 卡盗走他人的加密货币案例并不少见。

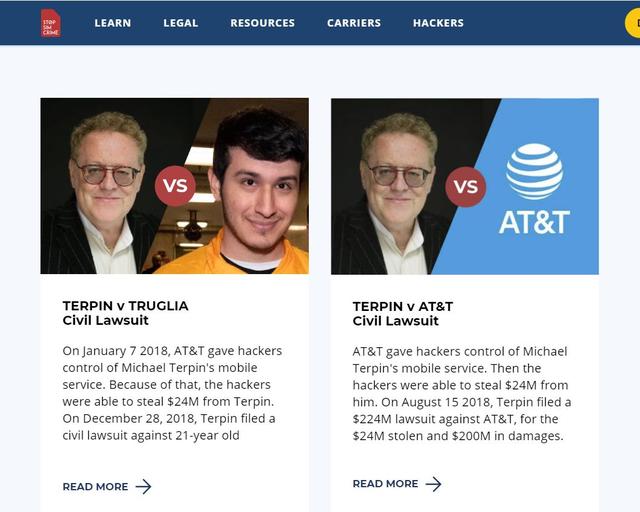

Robert Ross 搭建的名为“停止SIM卡犯罪”的网站

去年,一个 21 岁的年轻男子尼古拉斯·特鲁利亚(Nicholas Truglia)带领团队用类似的方式攻击了 40 余人,盗走了价值数千万美元的加密货币。

值得庆幸的是,该团队成员最终被抓获,受害者迈克尔·特尔平(Michael Terpin)通过向法院提起民事诉讼,还获得了巨额赔偿;另一位受害者罗伯特·罗斯(Robert Ross),则搭建了一个名为“停止SIM卡犯罪”的网站,以披露此类犯罪。

类似的事件并没有消停,就连资深码农也没有逃过一劫。

5 月 20 日,加密货币托管公司 BitGo 工程师主管 Sean Coonce 也被黑客用类似的方式,从自己的 Coinbase 账户盗走了价值超过 10 万美元的比特币,对此,Coonce 称这是他人生中““最昂贵的一课”。

你看色情片时,黑客在盯着你

食色性也,这是人类与生俱来的本能,但如果被黑客利用,也有可能生出恶来。

美剧《黑镜》第三季第 3 集里,男孩肯尼因为看儿童色情图片被黑客盯上,为不让这样的“丑事”被公诸于世,肯尼只能受其威胁,相继完成了送货、抢劫,甚至杀人的黑客指令。

“被威胁”抢劫银行的肯尼

剧中与肯尼一样遭遇的,还有拥有光鲜身份的执行总裁、出轨的大叔等人,都因为黑客掌握了他们的“黑料”,最终与男主一样,走上了不归路。

事实上,这样的事不仅存在于影视剧,现实生活同样上演着类似的剧情,而这一切,都始于一封电子邮件。

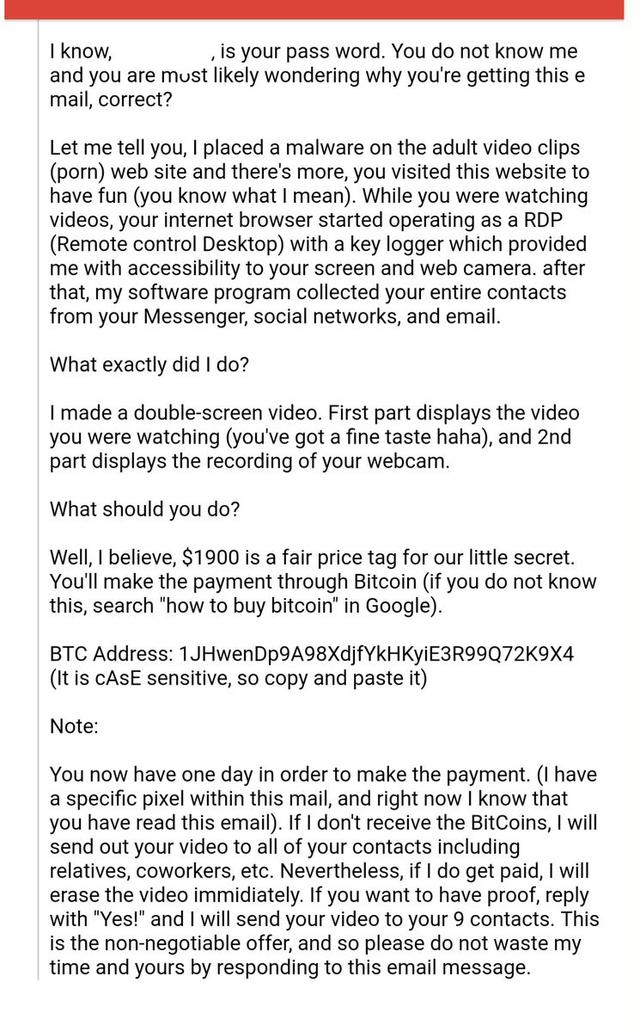

去年 7 月,康奈尔大学教授 Emin Gün Sirer 发推文称,自己朋友收到了一封邮件,内容称其看色情片的过程已被发现,必须支付赎金,才能避免视频曝光,最后还附上了自己的比特币地址。

对此, Emin Gün Sirer 推测,这封邮件被发送给了 haveibeenpwnd 列表的每个人,他警告道,“小心了,千万不要付钱,也不要妥协(Be careful out there, never pay, never negotiate.)。”

黑客在邮件里称,他们已经访问收件人的网络摄像头和敏感信息,有证据表明其在网上观看了色情内容,如果不支付赎金(为隐匿身份,通常需要支付加密货币),他们就会将信息发给收件人的亲朋好友。如果有的人和肯尼一样,屈服于黑客的威胁,很可能就把赎金打到对方留下的地址了。

事实上,这样的例子也不少见。

在教授的推文下方,有人透露自己收到了 2 封同样意思的邮件,“唯一的区别是需求金额与加密货币的地址”,第一封邮件向其索要 1200 美元,第二封邮件开价 2900 美元。

Emin Gün Sirer 推文下的黑客勒索经历

自这类称为“Sextortion”的加密骗局在 2017 年被曝光后,很快流行起来。

IBM 安全研究人员表示,仅一个月内,数百封用英语、法语、日语和阿拉伯语等语言撰写的电子邮件被发送了出去,内容均是“如果不按要求将比特币发送到指定地址,视频就会发给你的朋友和同事。”

黑客借此缘由,敲诈勒索的情况泛滥成灾。

网络安全公司 Digital Shadows 曾公布过一份数据,据不完全统计,自去年 7 月以来,sextortionists 们利用该骗局大赚了约332000美元,这些黑客将诈骗的枪口对准了近 9 万名收件人,总发布的邮件数达 792000,总计超过 3100 个地址的比特币被存入了黑客的 92 个比特币钱包。

朝鲜黑客也在悄悄转向

朝鲜黑客一直是个隐秘的存在。

曾有调查表明,早年被朝鲜黑客“照顾”的对象,包括孟加拉央行、韩国电视台、索尼影业等金融机构/公司,他们有高超的技术、有组织的行动,曾让数十个国家的 ATM 机发生吐钱故障,获取了大量“不义之财”。

随着比特币的崛起,加密货币本身的匿名性开始得到朝鲜黑客“青睐”。根据俄罗斯网络安全公司 Group-IB 公布的数据,从2016 年至今,朝鲜国家黑客组织已经攻破了 5 家加密货币交易所,并盗取了 5.8 亿美元的加密货币,占加密货币被盗总数的 64.7%。

金融机构与加密货币交易平台的防范不断加强,朝鲜黑客们又开始把目光,悄悄转向了安全意识薄弱的普通人。

“以前,黑客都是直接攻击交易所,”网络战研究组织 IssueMakersLab 的创始人 Simon Choi 表示,“但现在,他们开始直接攻击加密货币用户了。”

韩国网络安全公司 Cuvepia 的CEO Kwon Seok-chul 也公开披露,自去年 4 月份以来,他们发现了超 30 起盗窃案件出现了朝鲜黑客的踪迹,“当加密货币被黑客盗取后,受害人往往投诉无门,只能作罢。”他补充说,没有被发现的案例,数量可能超过 100。

据了解,朝鲜黑客通常会向受害者发送带有文本文件的电子邮件,一旦收件人打开文件,里面的恶意代码就会感染计算机,进而轻松控制了计算机。

“最近大部分受害者,都是相对富裕的韩国人,比如公司 CEO。”他透露说,原因在于这部分人群的身价更高,“本身就可以调动数十亿的加密货币。”

结语

阳光底下无新事,在不为人知的黑暗角落,利用比特币进行敲诈勒索的黑客仍然存在。

近日,CipherTrace 在发布的《2019年第一季加密货币反洗钱报告》中表示,今年第 1 季度因为黑客和欺诈,引起的加密货币损失高达 12 亿美元,几乎是去年全年损失 17 亿美元的 71%。

对普通人来说,只有加强自我安全意识,避免加密货币私钥等敏感信息公开化,才能更好地让自己免受黑客的“照顾”。

文 /31QU 林君

参考文章:

1、加密黑客一年盗取 50 万美元https://news.trijo.co/news/crypto-hacker-daniel-has-stolen-500000-in-a-year-this-is-how-he-takes-your-bitcoin/?lang=en

2、康奈尔大学教授揭露“Sextortion”https://www.cryptoglobe.com/latest/2018/07/blackmailing-bitcoin-scam-targets-porn-viewers-cornell-professor-suggests-its-bluff/

3、小心,朝鲜黑客盯上了你的比特币https://www.scmp.com/week-asia/geopolitics/article/2175525/watch-out-north-korean-hackers-are-coming-your-bitcoin

4、自身码农也中枪https://www.ccn.com/100000-bitcoin-loss-bitgo-engineer-sim-hijacked 查看全部

5 月 7 日,币安遭黑客攻击,7000 余枚比特币不翼而飞。

币安对外解释称,黑客是使用了网络钓鱼、病毒等攻击手段,获取了大量注册用户的 API 密钥、谷歌验证 2FA 码及其他信息,最终完成了提款操作。安全公司也分析称,此次事件很有可能因为内网遭到长期的 APT 渗透,是黑客长期谋划潜伏的结果。

5 月 26 日,易到用车发布公告称,其服务器遭到攻击,攻击者索要巨额的比特币相要挟,导致易到核心数据被加密,服务器宕机。

随着加密货币价值越来越显著,往日瞄准大户的黑客们,也开始把目光转向普通玩家,面对手法娴熟、老道的黑客,普通人毫无招架之力,只能眼睁睁地看着资产“消失”。

事实上,黑客的做法并不高明,有时仅依靠一张空白的 SIM 卡、一封危言耸听的邮件,就能轻而易举地盗走,或者骗走你“苦心积虑”存放的加密货币。

这种“强取豪夺”还有蔓延之势,近年来,此前一直对世界各大银行、加密货币交易所下手的朝鲜政府直属黑客组织——拉撒路(Lazarus Group),也开始把目标从大户转向个人,只为盗走这些人手中价格不菲的加密货币资产。

这场猫捉老鼠游戏,何时才会结束?

SIM 卡让窃取轻而易举

“他们毁掉了我的生活。”

一位来自旧金山的男子崩溃了,前一秒他刚把币打进自己的钱包,下一秒,地址里的币就瞬间归零。很快他发现了,在完全不知情的情况下,自己被带进入了一类名为“SIM Swap Scam”的骗局。

手机突然显示“没有服务”,往往预示着骗局的开启。

近日,一位化名丹尼尔的黑客,现身Trijo News,披露了自己是如何在短短 1 年内,轻松偷走价值 50 万美元加密货币的经历。“我只黑了大概 20 人,还不算特别活跃。”丹尼尔表示,他主要采用“更换 SIM 卡”的方式,最终盗走他人的加密货币。

一旦盯上某些“猎物”,他就会伪装成受害者,打电话给电信公司,告知运营商自己的手机号码出现了问题,并要求将信息转移到其控制的号码。

虽然电信公司设置了各种风控措施,但“总有各种办法可以说服运营商”,“比如,你在打电话的时候,可以假装自己在 Tele2(一家瑞典电信公司)工作,要求他们帮你转发一个号码就行。”丹尼尔表示。

实际上,丹尼尔们不是简单地截获手机号,他们的最终目标是秘钥,“很多人会把加密货币密钥保存在电子邮箱或联网的计算机上”,这种不严谨做法,给了黑客可乘之机。

一旦手机号被锁定,黑客就会去访问受害人的 Gmail 或 Outlook 帐户,输入地址并点击忘记密码,然后选择通过语音获取受害者手机号码的验证码(实际上这主要是为了帮助视障人士重置帐户密码),通过这种方式,轻松绕过了平台所谓的双因素身份验证(Two-factor authentication,简称 2FA)。

资深码农 Sean Coonce 被黑客采取类似方式盗走价值超 10 万美元的加密货币

他表示,“很多人没有对此给予足够的重视,这对我们来说是难得的机会。”而不算活跃的丹尼尔,凭借这种方式,一年就盗走了他人 50 万美元的加密货币。

事实上,利用 SIM 卡盗走他人的加密货币案例并不少见。

Robert Ross 搭建的名为“停止SIM卡犯罪”的网站

去年,一个 21 岁的年轻男子尼古拉斯·特鲁利亚(Nicholas Truglia)带领团队用类似的方式攻击了 40 余人,盗走了价值数千万美元的加密货币。

值得庆幸的是,该团队成员最终被抓获,受害者迈克尔·特尔平(Michael Terpin)通过向法院提起民事诉讼,还获得了巨额赔偿;另一位受害者罗伯特·罗斯(Robert Ross),则搭建了一个名为“停止SIM卡犯罪”的网站,以披露此类犯罪。

类似的事件并没有消停,就连资深码农也没有逃过一劫。

5 月 20 日,加密货币托管公司 BitGo 工程师主管 Sean Coonce 也被黑客用类似的方式,从自己的 Coinbase 账户盗走了价值超过 10 万美元的比特币,对此,Coonce 称这是他人生中““最昂贵的一课”。

你看色情片时,黑客在盯着你

食色性也,这是人类与生俱来的本能,但如果被黑客利用,也有可能生出恶来。

美剧《黑镜》第三季第 3 集里,男孩肯尼因为看儿童色情图片被黑客盯上,为不让这样的“丑事”被公诸于世,肯尼只能受其威胁,相继完成了送货、抢劫,甚至杀人的黑客指令。

“被威胁”抢劫银行的肯尼

剧中与肯尼一样遭遇的,还有拥有光鲜身份的执行总裁、出轨的大叔等人,都因为黑客掌握了他们的“黑料”,最终与男主一样,走上了不归路。

事实上,这样的事不仅存在于影视剧,现实生活同样上演着类似的剧情,而这一切,都始于一封电子邮件。

去年 7 月,康奈尔大学教授 Emin Gün Sirer 发推文称,自己朋友收到了一封邮件,内容称其看色情片的过程已被发现,必须支付赎金,才能避免视频曝光,最后还附上了自己的比特币地址。

对此, Emin Gün Sirer 推测,这封邮件被发送给了 haveibeenpwnd 列表的每个人,他警告道,“小心了,千万不要付钱,也不要妥协(Be careful out there, never pay, never negotiate.)。”

黑客在邮件里称,他们已经访问收件人的网络摄像头和敏感信息,有证据表明其在网上观看了色情内容,如果不支付赎金(为隐匿身份,通常需要支付加密货币),他们就会将信息发给收件人的亲朋好友。如果有的人和肯尼一样,屈服于黑客的威胁,很可能就把赎金打到对方留下的地址了。

事实上,这样的例子也不少见。

在教授的推文下方,有人透露自己收到了 2 封同样意思的邮件,“唯一的区别是需求金额与加密货币的地址”,第一封邮件向其索要 1200 美元,第二封邮件开价 2900 美元。

Emin Gün Sirer 推文下的黑客勒索经历

自这类称为“Sextortion”的加密骗局在 2017 年被曝光后,很快流行起来。

IBM 安全研究人员表示,仅一个月内,数百封用英语、法语、日语和阿拉伯语等语言撰写的电子邮件被发送了出去,内容均是“如果不按要求将比特币发送到指定地址,视频就会发给你的朋友和同事。”

黑客借此缘由,敲诈勒索的情况泛滥成灾。

网络安全公司 Digital Shadows 曾公布过一份数据,据不完全统计,自去年 7 月以来,sextortionists 们利用该骗局大赚了约332000美元,这些黑客将诈骗的枪口对准了近 9 万名收件人,总发布的邮件数达 792000,总计超过 3100 个地址的比特币被存入了黑客的 92 个比特币钱包。

朝鲜黑客也在悄悄转向

朝鲜黑客一直是个隐秘的存在。

曾有调查表明,早年被朝鲜黑客“照顾”的对象,包括孟加拉央行、韩国电视台、索尼影业等金融机构/公司,他们有高超的技术、有组织的行动,曾让数十个国家的 ATM 机发生吐钱故障,获取了大量“不义之财”。

随着比特币的崛起,加密货币本身的匿名性开始得到朝鲜黑客“青睐”。根据俄罗斯网络安全公司 Group-IB 公布的数据,从2016 年至今,朝鲜国家黑客组织已经攻破了 5 家加密货币交易所,并盗取了 5.8 亿美元的加密货币,占加密货币被盗总数的 64.7%。

金融机构与加密货币交易平台的防范不断加强,朝鲜黑客们又开始把目光,悄悄转向了安全意识薄弱的普通人。

“以前,黑客都是直接攻击交易所,”网络战研究组织 IssueMakersLab 的创始人 Simon Choi 表示,“但现在,他们开始直接攻击加密货币用户了。”

韩国网络安全公司 Cuvepia 的CEO Kwon Seok-chul 也公开披露,自去年 4 月份以来,他们发现了超 30 起盗窃案件出现了朝鲜黑客的踪迹,“当加密货币被黑客盗取后,受害人往往投诉无门,只能作罢。”他补充说,没有被发现的案例,数量可能超过 100。

据了解,朝鲜黑客通常会向受害者发送带有文本文件的电子邮件,一旦收件人打开文件,里面的恶意代码就会感染计算机,进而轻松控制了计算机。

“最近大部分受害者,都是相对富裕的韩国人,比如公司 CEO。”他透露说,原因在于这部分人群的身价更高,“本身就可以调动数十亿的加密货币。”

结语

阳光底下无新事,在不为人知的黑暗角落,利用比特币进行敲诈勒索的黑客仍然存在。

近日,CipherTrace 在发布的《2019年第一季加密货币反洗钱报告》中表示,今年第 1 季度因为黑客和欺诈,引起的加密货币损失高达 12 亿美元,几乎是去年全年损失 17 亿美元的 71%。

对普通人来说,只有加强自我安全意识,避免加密货币私钥等敏感信息公开化,才能更好地让自己免受黑客的“照顾”。

文 /31QU 林君

参考文章:

1、加密黑客一年盗取 50 万美元https://news.trijo.co/news/crypto-hacker-daniel-has-stolen-500000-in-a-year-this-is-how-he-takes-your-bitcoin/?lang=en

2、康奈尔大学教授揭露“Sextortion”https://www.cryptoglobe.com/latest/2018/07/blackmailing-bitcoin-scam-targets-porn-viewers-cornell-professor-suggests-its-bluff/

3、小心,朝鲜黑客盯上了你的比特币https://www.scmp.com/week-asia/geopolitics/article/2175525/watch-out-north-korean-hackers-are-coming-your-bitcoin

4、自身码农也中枪https://www.ccn.com/100000-bitcoin-loss-bitgo-engineer-sim-hijacked

「黑客从我的手机里偷走了2.24亿美金!」

资讯 • cryptovalley 发表了文章 • 2018-08-23 18:31

Michael Terpin 是分布式创业及投资集团 BitAngles 的联合创始人,同时,还经营着区块链行业战略顾问公司 Transform Group,是美国的自由邦——波多黎各走出的为数不多的优秀企业家。

在起诉文件中,Terpin 声称,他在7个月内相继遭遇了两起黑客攻击事件,共损失了价值2400万美元的加密货币,而罪魁祸首是数字身份信息泄露。这令身为 AT&T 忠实用户的他悲愤异常。

SIM 卡掉包:电信运营商的锅?

诉讼文件称:

AT&T 门户大开,根本不顾及客户的隐私安全。就如同酒店轻易给拿着假身份证的小偷双手奉上保险箱钥匙。他们登堂入室,很轻易的就拿走了别人的财产。

Terpin 所说的 SIM 卡掉包,在业界被称为“SIM卡劫持”或“输出端口欺诈”。

SIM 卡掉包(SIM Swap)是典型的客户信息泄露手段。美国主流的电信运营商 T-Mobile、AT&T、Verizon 此前都曾曝出类似事件。黑客使用技术手段,是将目标用户的电话号码转移到拷贝的 SIM 卡上,并使用该号码重置资产账户密码,轻易地就可以完成转账。随着数字货币普及,这一领域遂成为犯罪的重灾区。

调查显示,SIM 卡掉包操作简便,成本低廉,犯罪手段可以病毒式传播。 手段高明的犯罪分子甚至可以绕开双因子身份验证机制,正所谓“道高一尺魔高一丈”。(双因子身份验证机制的介绍可参考加密谷此前文章:《小心你的数字钱包!不了解黑客的7种手段你可能是下一个受害者》)

进行此类攻击时,犯罪分子会因地制宜地采取相应策略。即使交易平台有审核机制,他们也会费尽心机,用各种花言巧语骗取信任,不明就里的平台客服会通常都会上当,将用户数据和盘托出。

不过,犯罪分子最常使用的还是“plugs”,也就是与电信运营商内部工作人员私下进行信息交换。

一位攻击者表示:

大家都这么干。只需要很低的成本,就可以让见利忘义的内鬼毫无顾忌的出卖客户信息。这是人尽皆知的潜规则。

此前,一位 Verizon 的工作人员表示,有人通过 Reddit 等社交渠道找到了他,暗示可以向他行贿,以获取意向中的 SIM 卡信息。黑客承诺,只要达成合作意向,几个月内就能赚到10万美金,而他们需要做的只是在上班期间激活拷贝的 SIM 卡,提供密码。

调查显示,AT&T 的系统设计存在巨大漏洞,安全机制形同虚设。比如,与 SIM 绑定的密码随时可以被更改,只需要通过简单的设置,就可以拿到关联号码的所有信息。

反复被黑(囧),造成巨额财产损失

前文述及的两次攻击分别发生在2017年6月和2018年1月。

2017年夏天,Terpin 的手机突然死机。恢复后,他发现 SIM 卡被黑了。在 AT&T 服务商店做了11次登录尝试后,他被告知,他的账户密码已被更改。

在黑进 Terpin 的手机后,攻击者利用他的个人信息侵入了他的金融帐户,其中就有包含大量资金的加密货币账户。黑客还侵入了他的 Skype 帐户,假冒 Terpin 本人,说服了他的一个客户向第三方地址发送了加密货币。

AT&T 在此类事件上反应迟缓。在黑客从 Terpin 手中盗走了大量资金后,才切断了访问。

事件发生后,AT&T 承诺,会将其手机帐户提升到更高的安全级别,并带有与名人账户类似的特殊保护机制。

AT&T 表示,安全升级措施能够防止 Terpin 的号码在未经本人允许的情况下被转移到其它手机上。

好景不长。半年后,Teprin 的手机再次无故死机,他又遭到了攻击。

发现异常后,他立即着手联系 AT&T。在他与 AT&T 冗长的行政程序周旋的间隙,黑客已经偷走了他的钱。Terpin 的妻子当时也试图打电话给 AT&T,但电话一直处于等待接听状态。

AT&T 事后承认,康涅狄格州的一名 AT&T 员工将 Terpin 先生的号码卖给了黑客。这使得此前承诺的所谓高级别安全账户形同虚设。

这可不是第一次,FBI 已介入调查

心灰意冷的 Terpin 称,可能不会再使用 AT&T 等传统电信运营商的服务,而会转投 Google Voice 的怀抱。

起诉书称:

AT&T 对其1.4亿用户所面临的风险袖手旁观。AT&T 稳坐业界大佬位置,明明知道用户面对着巨大的 SIM 卡掉包风险,并会由此导致巨额财产损失,但没有采取过任何积极举措。因此,需要对该类攻击案件的间接后果负责。

AT&T 否认了这一指控,并表示会积极捍卫自己的正当商业权利:

我们对此控诉保持异议。

大多数加密货币攻击案都与电信运营商有关。只要你的个人数字信息没有泄密,加密货币被盗取的风险很低。加密谷在此强烈呼吁:所有拥有数字资产的个人用户,都要注意保护自己的隐私,注意数字安全。

目前,美国联邦调查局、国安局和特勤局等机构已经介入了这一事件。 查看全部

8月15日,Michael Terpin 对美国电信巨头 AT&T 正式提起诉讼,要求赔偿2.24亿美元。他宣称,AT&T 技术防范手段不严,为黑客非法获取他的私人电话号码提供了便利,从而导致了其投资的加密货币被盗取。

Michael Terpin 是分布式创业及投资集团 BitAngles 的联合创始人,同时,还经营着区块链行业战略顾问公司 Transform Group,是美国的自由邦——波多黎各走出的为数不多的优秀企业家。

在起诉文件中,Terpin 声称,他在7个月内相继遭遇了两起黑客攻击事件,共损失了价值2400万美元的加密货币,而罪魁祸首是数字身份信息泄露。这令身为 AT&T 忠实用户的他悲愤异常。

SIM 卡掉包:电信运营商的锅?

诉讼文件称:

AT&T 门户大开,根本不顾及客户的隐私安全。就如同酒店轻易给拿着假身份证的小偷双手奉上保险箱钥匙。他们登堂入室,很轻易的就拿走了别人的财产。

Terpin 所说的 SIM 卡掉包,在业界被称为“SIM卡劫持”或“输出端口欺诈”。

SIM 卡掉包(SIM Swap)是典型的客户信息泄露手段。美国主流的电信运营商 T-Mobile、AT&T、Verizon 此前都曾曝出类似事件。黑客使用技术手段,是将目标用户的电话号码转移到拷贝的 SIM 卡上,并使用该号码重置资产账户密码,轻易地就可以完成转账。随着数字货币普及,这一领域遂成为犯罪的重灾区。

调查显示,SIM 卡掉包操作简便,成本低廉,犯罪手段可以病毒式传播。 手段高明的犯罪分子甚至可以绕开双因子身份验证机制,正所谓“道高一尺魔高一丈”。(双因子身份验证机制的介绍可参考加密谷此前文章:《小心你的数字钱包!不了解黑客的7种手段你可能是下一个受害者》)

进行此类攻击时,犯罪分子会因地制宜地采取相应策略。即使交易平台有审核机制,他们也会费尽心机,用各种花言巧语骗取信任,不明就里的平台客服会通常都会上当,将用户数据和盘托出。

不过,犯罪分子最常使用的还是“plugs”,也就是与电信运营商内部工作人员私下进行信息交换。

一位攻击者表示:

大家都这么干。只需要很低的成本,就可以让见利忘义的内鬼毫无顾忌的出卖客户信息。这是人尽皆知的潜规则。

此前,一位 Verizon 的工作人员表示,有人通过 Reddit 等社交渠道找到了他,暗示可以向他行贿,以获取意向中的 SIM 卡信息。黑客承诺,只要达成合作意向,几个月内就能赚到10万美金,而他们需要做的只是在上班期间激活拷贝的 SIM 卡,提供密码。

调查显示,AT&T 的系统设计存在巨大漏洞,安全机制形同虚设。比如,与 SIM 绑定的密码随时可以被更改,只需要通过简单的设置,就可以拿到关联号码的所有信息。

反复被黑(囧),造成巨额财产损失

前文述及的两次攻击分别发生在2017年6月和2018年1月。

2017年夏天,Terpin 的手机突然死机。恢复后,他发现 SIM 卡被黑了。在 AT&T 服务商店做了11次登录尝试后,他被告知,他的账户密码已被更改。

在黑进 Terpin 的手机后,攻击者利用他的个人信息侵入了他的金融帐户,其中就有包含大量资金的加密货币账户。黑客还侵入了他的 Skype 帐户,假冒 Terpin 本人,说服了他的一个客户向第三方地址发送了加密货币。

AT&T 在此类事件上反应迟缓。在黑客从 Terpin 手中盗走了大量资金后,才切断了访问。

事件发生后,AT&T 承诺,会将其手机帐户提升到更高的安全级别,并带有与名人账户类似的特殊保护机制。

AT&T 表示,安全升级措施能够防止 Terpin 的号码在未经本人允许的情况下被转移到其它手机上。

好景不长。半年后,Teprin 的手机再次无故死机,他又遭到了攻击。

发现异常后,他立即着手联系 AT&T。在他与 AT&T 冗长的行政程序周旋的间隙,黑客已经偷走了他的钱。Terpin 的妻子当时也试图打电话给 AT&T,但电话一直处于等待接听状态。

AT&T 事后承认,康涅狄格州的一名 AT&T 员工将 Terpin 先生的号码卖给了黑客。这使得此前承诺的所谓高级别安全账户形同虚设。

这可不是第一次,FBI 已介入调查

心灰意冷的 Terpin 称,可能不会再使用 AT&T 等传统电信运营商的服务,而会转投 Google Voice 的怀抱。

起诉书称:

AT&T 对其1.4亿用户所面临的风险袖手旁观。AT&T 稳坐业界大佬位置,明明知道用户面对着巨大的 SIM 卡掉包风险,并会由此导致巨额财产损失,但没有采取过任何积极举措。因此,需要对该类攻击案件的间接后果负责。

AT&T 否认了这一指控,并表示会积极捍卫自己的正当商业权利:

我们对此控诉保持异议。

大多数加密货币攻击案都与电信运营商有关。只要你的个人数字信息没有泄密,加密货币被盗取的风险很低。加密谷在此强烈呼吁:所有拥有数字资产的个人用户,都要注意保护自己的隐私,注意数字安全。

目前,美国联邦调查局、国安局和特勤局等机构已经介入了这一事件。

大户、小散通吃,黑客如何悄悄顺走你的币?

攻略 • 31qu 发表了文章 • 2019-05-28 12:06

币安对外解释称,黑客是使用了网络钓鱼、病毒等攻击手段,获取了大量注册用户的 API 密钥、谷歌验证 2FA 码及其他信息,最终完成了提款操作。安全公司也分析称,此次事件很有可能因为内网遭到长期的 APT 渗透,是黑客长期谋划潜伏的结果。

5 月 26 日,易到用车发布公告称,其服务器遭到攻击,攻击者索要巨额的比特币相要挟,导致易到核心数据被加密,服务器宕机。

随着加密货币价值越来越显著,往日瞄准大户的黑客们,也开始把目光转向普通玩家,面对手法娴熟、老道的黑客,普通人毫无招架之力,只能眼睁睁地看着资产“消失”。

事实上,黑客的做法并不高明,有时仅依靠一张空白的 SIM 卡、一封危言耸听的邮件,就能轻而易举地盗走,或者骗走你“苦心积虑”存放的加密货币。

这种“强取豪夺”还有蔓延之势,近年来,此前一直对世界各大银行、加密货币交易所下手的朝鲜政府直属黑客组织——拉撒路(Lazarus Group),也开始把目标从大户转向个人,只为盗走这些人手中价格不菲的加密货币资产。

这场猫捉老鼠游戏,何时才会结束?

SIM 卡让窃取轻而易举

“他们毁掉了我的生活。”

一位来自旧金山的男子崩溃了,前一秒他刚把币打进自己的钱包,下一秒,地址里的币就瞬间归零。很快他发现了,在完全不知情的情况下,自己被带进入了一类名为“SIM Swap Scam”的骗局。

手机突然显示“没有服务”,往往预示着骗局的开启。

近日,一位化名丹尼尔的黑客,现身Trijo News,披露了自己是如何在短短 1 年内,轻松偷走价值 50 万美元加密货币的经历。“我只黑了大概 20 人,还不算特别活跃。”丹尼尔表示,他主要采用“更换 SIM 卡”的方式,最终盗走他人的加密货币。

一旦盯上某些“猎物”,他就会伪装成受害者,打电话给电信公司,告知运营商自己的手机号码出现了问题,并要求将信息转移到其控制的号码。

虽然电信公司设置了各种风控措施,但“总有各种办法可以说服运营商”,“比如,你在打电话的时候,可以假装自己在 Tele2(一家瑞典电信公司)工作,要求他们帮你转发一个号码就行。”丹尼尔表示。

实际上,丹尼尔们不是简单地截获手机号,他们的最终目标是秘钥,“很多人会把加密货币密钥保存在电子邮箱或联网的计算机上”,这种不严谨做法,给了黑客可乘之机。

一旦手机号被锁定,黑客就会去访问受害人的 Gmail 或 Outlook 帐户,输入地址并点击忘记密码,然后选择通过语音获取受害者手机号码的验证码(实际上这主要是为了帮助视障人士重置帐户密码),通过这种方式,轻松绕过了平台所谓的双因素身份验证(Two-factor authentication,简称 2FA)。

资深码农 Sean Coonce 被黑客采取类似方式盗走价值超 10 万美元的加密货币

他表示,“很多人没有对此给予足够的重视,这对我们来说是难得的机会。”而不算活跃的丹尼尔,凭借这种方式,一年就盗走了他人 50 万美元的加密货币。

事实上,利用 SIM 卡盗走他人的加密货币案例并不少见。

Robert Ross 搭建的名为“停止SIM卡犯罪”的网站

去年,一个 21 岁的年轻男子尼古拉斯·特鲁利亚(Nicholas Truglia)带领团队用类似的方式攻击了 40 余人,盗走了价值数千万美元的加密货币。

值得庆幸的是,该团队成员最终被抓获,受害者迈克尔·特尔平(Michael Terpin)通过向法院提起民事诉讼,还获得了巨额赔偿;另一位受害者罗伯特·罗斯(Robert Ross),则搭建了一个名为“停止SIM卡犯罪”的网站,以披露此类犯罪。

类似的事件并没有消停,就连资深码农也没有逃过一劫。

5 月 20 日,加密货币托管公司 BitGo 工程师主管 Sean Coonce 也被黑客用类似的方式,从自己的 Coinbase 账户盗走了价值超过 10 万美元的比特币,对此,Coonce 称这是他人生中““最昂贵的一课”。

你看色情片时,黑客在盯着你

食色性也,这是人类与生俱来的本能,但如果被黑客利用,也有可能生出恶来。

美剧《黑镜》第三季第 3 集里,男孩肯尼因为看儿童色情图片被黑客盯上,为不让这样的“丑事”被公诸于世,肯尼只能受其威胁,相继完成了送货、抢劫,甚至杀人的黑客指令。

“被威胁”抢劫银行的肯尼

剧中与肯尼一样遭遇的,还有拥有光鲜身份的执行总裁、出轨的大叔等人,都因为黑客掌握了他们的“黑料”,最终与男主一样,走上了不归路。

事实上,这样的事不仅存在于影视剧,现实生活同样上演着类似的剧情,而这一切,都始于一封电子邮件。

去年 7 月,康奈尔大学教授 Emin Gün Sirer 发推文称,自己朋友收到了一封邮件,内容称其看色情片的过程已被发现,必须支付赎金,才能避免视频曝光,最后还附上了自己的比特币地址。

对此, Emin Gün Sirer 推测,这封邮件被发送给了 haveibeenpwnd 列表的每个人,他警告道,“小心了,千万不要付钱,也不要妥协(Be careful out there, never pay, never negotiate.)。”

黑客在邮件里称,他们已经访问收件人的网络摄像头和敏感信息,有证据表明其在网上观看了色情内容,如果不支付赎金(为隐匿身份,通常需要支付加密货币),他们就会将信息发给收件人的亲朋好友。如果有的人和肯尼一样,屈服于黑客的威胁,很可能就把赎金打到对方留下的地址了。

事实上,这样的例子也不少见。

在教授的推文下方,有人透露自己收到了 2 封同样意思的邮件,“唯一的区别是需求金额与加密货币的地址”,第一封邮件向其索要 1200 美元,第二封邮件开价 2900 美元。

Emin Gün Sirer 推文下的黑客勒索经历

自这类称为“Sextortion”的加密骗局在 2017 年被曝光后,很快流行起来。

IBM 安全研究人员表示,仅一个月内,数百封用英语、法语、日语和阿拉伯语等语言撰写的电子邮件被发送了出去,内容均是“如果不按要求将比特币发送到指定地址,视频就会发给你的朋友和同事。”

黑客借此缘由,敲诈勒索的情况泛滥成灾。

网络安全公司 Digital Shadows 曾公布过一份数据,据不完全统计,自去年 7 月以来,sextortionists 们利用该骗局大赚了约332000美元,这些黑客将诈骗的枪口对准了近 9 万名收件人,总发布的邮件数达 792000,总计超过 3100 个地址的比特币被存入了黑客的 92 个比特币钱包。

朝鲜黑客也在悄悄转向

朝鲜黑客一直是个隐秘的存在。

曾有调查表明,早年被朝鲜黑客“照顾”的对象,包括孟加拉央行、韩国电视台、索尼影业等金融机构/公司,他们有高超的技术、有组织的行动,曾让数十个国家的 ATM 机发生吐钱故障,获取了大量“不义之财”。

随着比特币的崛起,加密货币本身的匿名性开始得到朝鲜黑客“青睐”。根据俄罗斯网络安全公司 Group-IB 公布的数据,从2016 年至今,朝鲜国家黑客组织已经攻破了 5 家加密货币交易所,并盗取了 5.8 亿美元的加密货币,占加密货币被盗总数的 64.7%。

金融机构与加密货币交易平台的防范不断加强,朝鲜黑客们又开始把目光,悄悄转向了安全意识薄弱的普通人。

“以前,黑客都是直接攻击交易所,”网络战研究组织 IssueMakersLab 的创始人 Simon Choi 表示,“但现在,他们开始直接攻击加密货币用户了。”

韩国网络安全公司 Cuvepia 的CEO Kwon Seok-chul 也公开披露,自去年 4 月份以来,他们发现了超 30 起盗窃案件出现了朝鲜黑客的踪迹,“当加密货币被黑客盗取后,受害人往往投诉无门,只能作罢。”他补充说,没有被发现的案例,数量可能超过 100。

据了解,朝鲜黑客通常会向受害者发送带有文本文件的电子邮件,一旦收件人打开文件,里面的恶意代码就会感染计算机,进而轻松控制了计算机。

“最近大部分受害者,都是相对富裕的韩国人,比如公司 CEO。”他透露说,原因在于这部分人群的身价更高,“本身就可以调动数十亿的加密货币。”

结语

阳光底下无新事,在不为人知的黑暗角落,利用比特币进行敲诈勒索的黑客仍然存在。

近日,CipherTrace 在发布的《2019年第一季加密货币反洗钱报告》中表示,今年第 1 季度因为黑客和欺诈,引起的加密货币损失高达 12 亿美元,几乎是去年全年损失 17 亿美元的 71%。

对普通人来说,只有加强自我安全意识,避免加密货币私钥等敏感信息公开化,才能更好地让自己免受黑客的“照顾”。

文 /31QU 林君

参考文章:

1、加密黑客一年盗取 50 万美元https://news.trijo.co/news/crypto-hacker-daniel-has-stolen-500000-in-a-year-this-is-how-he-takes-your-bitcoin/?lang=en

2、康奈尔大学教授揭露“Sextortion”https://www.cryptoglobe.com/latest/2018/07/blackmailing-bitcoin-scam-targets-porn-viewers-cornell-professor-suggests-its-bluff/

3、小心,朝鲜黑客盯上了你的比特币https://www.scmp.com/week-asia/geopolitics/article/2175525/watch-out-north-korean-hackers-are-coming-your-bitcoin

4、自身码农也中枪https://www.ccn.com/100000-bitcoin-loss-bitgo-engineer-sim-hijacked 查看全部

5 月 7 日,币安遭黑客攻击,7000 余枚比特币不翼而飞。

币安对外解释称,黑客是使用了网络钓鱼、病毒等攻击手段,获取了大量注册用户的 API 密钥、谷歌验证 2FA 码及其他信息,最终完成了提款操作。安全公司也分析称,此次事件很有可能因为内网遭到长期的 APT 渗透,是黑客长期谋划潜伏的结果。

5 月 26 日,易到用车发布公告称,其服务器遭到攻击,攻击者索要巨额的比特币相要挟,导致易到核心数据被加密,服务器宕机。

随着加密货币价值越来越显著,往日瞄准大户的黑客们,也开始把目光转向普通玩家,面对手法娴熟、老道的黑客,普通人毫无招架之力,只能眼睁睁地看着资产“消失”。

事实上,黑客的做法并不高明,有时仅依靠一张空白的 SIM 卡、一封危言耸听的邮件,就能轻而易举地盗走,或者骗走你“苦心积虑”存放的加密货币。

这种“强取豪夺”还有蔓延之势,近年来,此前一直对世界各大银行、加密货币交易所下手的朝鲜政府直属黑客组织——拉撒路(Lazarus Group),也开始把目标从大户转向个人,只为盗走这些人手中价格不菲的加密货币资产。

这场猫捉老鼠游戏,何时才会结束?

SIM 卡让窃取轻而易举

“他们毁掉了我的生活。”

一位来自旧金山的男子崩溃了,前一秒他刚把币打进自己的钱包,下一秒,地址里的币就瞬间归零。很快他发现了,在完全不知情的情况下,自己被带进入了一类名为“SIM Swap Scam”的骗局。

手机突然显示“没有服务”,往往预示着骗局的开启。

近日,一位化名丹尼尔的黑客,现身Trijo News,披露了自己是如何在短短 1 年内,轻松偷走价值 50 万美元加密货币的经历。“我只黑了大概 20 人,还不算特别活跃。”丹尼尔表示,他主要采用“更换 SIM 卡”的方式,最终盗走他人的加密货币。

一旦盯上某些“猎物”,他就会伪装成受害者,打电话给电信公司,告知运营商自己的手机号码出现了问题,并要求将信息转移到其控制的号码。

虽然电信公司设置了各种风控措施,但“总有各种办法可以说服运营商”,“比如,你在打电话的时候,可以假装自己在 Tele2(一家瑞典电信公司)工作,要求他们帮你转发一个号码就行。”丹尼尔表示。

实际上,丹尼尔们不是简单地截获手机号,他们的最终目标是秘钥,“很多人会把加密货币密钥保存在电子邮箱或联网的计算机上”,这种不严谨做法,给了黑客可乘之机。

一旦手机号被锁定,黑客就会去访问受害人的 Gmail 或 Outlook 帐户,输入地址并点击忘记密码,然后选择通过语音获取受害者手机号码的验证码(实际上这主要是为了帮助视障人士重置帐户密码),通过这种方式,轻松绕过了平台所谓的双因素身份验证(Two-factor authentication,简称 2FA)。

资深码农 Sean Coonce 被黑客采取类似方式盗走价值超 10 万美元的加密货币

他表示,“很多人没有对此给予足够的重视,这对我们来说是难得的机会。”而不算活跃的丹尼尔,凭借这种方式,一年就盗走了他人 50 万美元的加密货币。

事实上,利用 SIM 卡盗走他人的加密货币案例并不少见。

Robert Ross 搭建的名为“停止SIM卡犯罪”的网站

去年,一个 21 岁的年轻男子尼古拉斯·特鲁利亚(Nicholas Truglia)带领团队用类似的方式攻击了 40 余人,盗走了价值数千万美元的加密货币。

值得庆幸的是,该团队成员最终被抓获,受害者迈克尔·特尔平(Michael Terpin)通过向法院提起民事诉讼,还获得了巨额赔偿;另一位受害者罗伯特·罗斯(Robert Ross),则搭建了一个名为“停止SIM卡犯罪”的网站,以披露此类犯罪。

类似的事件并没有消停,就连资深码农也没有逃过一劫。

5 月 20 日,加密货币托管公司 BitGo 工程师主管 Sean Coonce 也被黑客用类似的方式,从自己的 Coinbase 账户盗走了价值超过 10 万美元的比特币,对此,Coonce 称这是他人生中““最昂贵的一课”。

你看色情片时,黑客在盯着你

食色性也,这是人类与生俱来的本能,但如果被黑客利用,也有可能生出恶来。

美剧《黑镜》第三季第 3 集里,男孩肯尼因为看儿童色情图片被黑客盯上,为不让这样的“丑事”被公诸于世,肯尼只能受其威胁,相继完成了送货、抢劫,甚至杀人的黑客指令。

“被威胁”抢劫银行的肯尼

剧中与肯尼一样遭遇的,还有拥有光鲜身份的执行总裁、出轨的大叔等人,都因为黑客掌握了他们的“黑料”,最终与男主一样,走上了不归路。

事实上,这样的事不仅存在于影视剧,现实生活同样上演着类似的剧情,而这一切,都始于一封电子邮件。

去年 7 月,康奈尔大学教授 Emin Gün Sirer 发推文称,自己朋友收到了一封邮件,内容称其看色情片的过程已被发现,必须支付赎金,才能避免视频曝光,最后还附上了自己的比特币地址。

对此, Emin Gün Sirer 推测,这封邮件被发送给了 haveibeenpwnd 列表的每个人,他警告道,“小心了,千万不要付钱,也不要妥协(Be careful out there, never pay, never negotiate.)。”

黑客在邮件里称,他们已经访问收件人的网络摄像头和敏感信息,有证据表明其在网上观看了色情内容,如果不支付赎金(为隐匿身份,通常需要支付加密货币),他们就会将信息发给收件人的亲朋好友。如果有的人和肯尼一样,屈服于黑客的威胁,很可能就把赎金打到对方留下的地址了。

事实上,这样的例子也不少见。

在教授的推文下方,有人透露自己收到了 2 封同样意思的邮件,“唯一的区别是需求金额与加密货币的地址”,第一封邮件向其索要 1200 美元,第二封邮件开价 2900 美元。

Emin Gün Sirer 推文下的黑客勒索经历

自这类称为“Sextortion”的加密骗局在 2017 年被曝光后,很快流行起来。

IBM 安全研究人员表示,仅一个月内,数百封用英语、法语、日语和阿拉伯语等语言撰写的电子邮件被发送了出去,内容均是“如果不按要求将比特币发送到指定地址,视频就会发给你的朋友和同事。”

黑客借此缘由,敲诈勒索的情况泛滥成灾。

网络安全公司 Digital Shadows 曾公布过一份数据,据不完全统计,自去年 7 月以来,sextortionists 们利用该骗局大赚了约332000美元,这些黑客将诈骗的枪口对准了近 9 万名收件人,总发布的邮件数达 792000,总计超过 3100 个地址的比特币被存入了黑客的 92 个比特币钱包。

朝鲜黑客也在悄悄转向

朝鲜黑客一直是个隐秘的存在。

曾有调查表明,早年被朝鲜黑客“照顾”的对象,包括孟加拉央行、韩国电视台、索尼影业等金融机构/公司,他们有高超的技术、有组织的行动,曾让数十个国家的 ATM 机发生吐钱故障,获取了大量“不义之财”。

随着比特币的崛起,加密货币本身的匿名性开始得到朝鲜黑客“青睐”。根据俄罗斯网络安全公司 Group-IB 公布的数据,从2016 年至今,朝鲜国家黑客组织已经攻破了 5 家加密货币交易所,并盗取了 5.8 亿美元的加密货币,占加密货币被盗总数的 64.7%。

金融机构与加密货币交易平台的防范不断加强,朝鲜黑客们又开始把目光,悄悄转向了安全意识薄弱的普通人。

“以前,黑客都是直接攻击交易所,”网络战研究组织 IssueMakersLab 的创始人 Simon Choi 表示,“但现在,他们开始直接攻击加密货币用户了。”

韩国网络安全公司 Cuvepia 的CEO Kwon Seok-chul 也公开披露,自去年 4 月份以来,他们发现了超 30 起盗窃案件出现了朝鲜黑客的踪迹,“当加密货币被黑客盗取后,受害人往往投诉无门,只能作罢。”他补充说,没有被发现的案例,数量可能超过 100。

据了解,朝鲜黑客通常会向受害者发送带有文本文件的电子邮件,一旦收件人打开文件,里面的恶意代码就会感染计算机,进而轻松控制了计算机。

“最近大部分受害者,都是相对富裕的韩国人,比如公司 CEO。”他透露说,原因在于这部分人群的身价更高,“本身就可以调动数十亿的加密货币。”

结语

阳光底下无新事,在不为人知的黑暗角落,利用比特币进行敲诈勒索的黑客仍然存在。

近日,CipherTrace 在发布的《2019年第一季加密货币反洗钱报告》中表示,今年第 1 季度因为黑客和欺诈,引起的加密货币损失高达 12 亿美元,几乎是去年全年损失 17 亿美元的 71%。

对普通人来说,只有加强自我安全意识,避免加密货币私钥等敏感信息公开化,才能更好地让自己免受黑客的“照顾”。

文 /31QU 林君

参考文章:

1、加密黑客一年盗取 50 万美元https://news.trijo.co/news/crypto-hacker-daniel-has-stolen-500000-in-a-year-this-is-how-he-takes-your-bitcoin/?lang=en

2、康奈尔大学教授揭露“Sextortion”https://www.cryptoglobe.com/latest/2018/07/blackmailing-bitcoin-scam-targets-porn-viewers-cornell-professor-suggests-its-bluff/

3、小心,朝鲜黑客盯上了你的比特币https://www.scmp.com/week-asia/geopolitics/article/2175525/watch-out-north-korean-hackers-are-coming-your-bitcoin

4、自身码农也中枪https://www.ccn.com/100000-bitcoin-loss-bitgo-engineer-sim-hijacked

大户、小散通吃,黑客如何悄悄顺走你的币?

攻略 • 31qu 发表了文章 • 2019-05-28 12:06

币安对外解释称,黑客是使用了网络钓鱼、病毒等攻击手段,获取了大量注册用户的 API 密钥、谷歌验证 2FA 码及其他信息,最终完成了提款操作。安全公司也分析称,此次事件很有可能因为内网遭到长期的 APT 渗透,是黑客长期谋划潜伏的结果。

5 月 26 日,易到用车发布公告称,其服务器遭到攻击,攻击者索要巨额的比特币相要挟,导致易到核心数据被加密,服务器宕机。

随着加密货币价值越来越显著,往日瞄准大户的黑客们,也开始把目光转向普通玩家,面对手法娴熟、老道的黑客,普通人毫无招架之力,只能眼睁睁地看着资产“消失”。

事实上,黑客的做法并不高明,有时仅依靠一张空白的 SIM 卡、一封危言耸听的邮件,就能轻而易举地盗走,或者骗走你“苦心积虑”存放的加密货币。

这种“强取豪夺”还有蔓延之势,近年来,此前一直对世界各大银行、加密货币交易所下手的朝鲜政府直属黑客组织——拉撒路(Lazarus Group),也开始把目标从大户转向个人,只为盗走这些人手中价格不菲的加密货币资产。

这场猫捉老鼠游戏,何时才会结束?

SIM 卡让窃取轻而易举

“他们毁掉了我的生活。”

一位来自旧金山的男子崩溃了,前一秒他刚把币打进自己的钱包,下一秒,地址里的币就瞬间归零。很快他发现了,在完全不知情的情况下,自己被带进入了一类名为“SIM Swap Scam”的骗局。

手机突然显示“没有服务”,往往预示着骗局的开启。

近日,一位化名丹尼尔的黑客,现身Trijo News,披露了自己是如何在短短 1 年内,轻松偷走价值 50 万美元加密货币的经历。“我只黑了大概 20 人,还不算特别活跃。”丹尼尔表示,他主要采用“更换 SIM 卡”的方式,最终盗走他人的加密货币。

一旦盯上某些“猎物”,他就会伪装成受害者,打电话给电信公司,告知运营商自己的手机号码出现了问题,并要求将信息转移到其控制的号码。

虽然电信公司设置了各种风控措施,但“总有各种办法可以说服运营商”,“比如,你在打电话的时候,可以假装自己在 Tele2(一家瑞典电信公司)工作,要求他们帮你转发一个号码就行。”丹尼尔表示。

实际上,丹尼尔们不是简单地截获手机号,他们的最终目标是秘钥,“很多人会把加密货币密钥保存在电子邮箱或联网的计算机上”,这种不严谨做法,给了黑客可乘之机。

一旦手机号被锁定,黑客就会去访问受害人的 Gmail 或 Outlook 帐户,输入地址并点击忘记密码,然后选择通过语音获取受害者手机号码的验证码(实际上这主要是为了帮助视障人士重置帐户密码),通过这种方式,轻松绕过了平台所谓的双因素身份验证(Two-factor authentication,简称 2FA)。

资深码农 Sean Coonce 被黑客采取类似方式盗走价值超 10 万美元的加密货币

他表示,“很多人没有对此给予足够的重视,这对我们来说是难得的机会。”而不算活跃的丹尼尔,凭借这种方式,一年就盗走了他人 50 万美元的加密货币。

事实上,利用 SIM 卡盗走他人的加密货币案例并不少见。

Robert Ross 搭建的名为“停止SIM卡犯罪”的网站

去年,一个 21 岁的年轻男子尼古拉斯·特鲁利亚(Nicholas Truglia)带领团队用类似的方式攻击了 40 余人,盗走了价值数千万美元的加密货币。

值得庆幸的是,该团队成员最终被抓获,受害者迈克尔·特尔平(Michael Terpin)通过向法院提起民事诉讼,还获得了巨额赔偿;另一位受害者罗伯特·罗斯(Robert Ross),则搭建了一个名为“停止SIM卡犯罪”的网站,以披露此类犯罪。

类似的事件并没有消停,就连资深码农也没有逃过一劫。

5 月 20 日,加密货币托管公司 BitGo 工程师主管 Sean Coonce 也被黑客用类似的方式,从自己的 Coinbase 账户盗走了价值超过 10 万美元的比特币,对此,Coonce 称这是他人生中““最昂贵的一课”。

你看色情片时,黑客在盯着你

食色性也,这是人类与生俱来的本能,但如果被黑客利用,也有可能生出恶来。

美剧《黑镜》第三季第 3 集里,男孩肯尼因为看儿童色情图片被黑客盯上,为不让这样的“丑事”被公诸于世,肯尼只能受其威胁,相继完成了送货、抢劫,甚至杀人的黑客指令。

“被威胁”抢劫银行的肯尼

剧中与肯尼一样遭遇的,还有拥有光鲜身份的执行总裁、出轨的大叔等人,都因为黑客掌握了他们的“黑料”,最终与男主一样,走上了不归路。

事实上,这样的事不仅存在于影视剧,现实生活同样上演着类似的剧情,而这一切,都始于一封电子邮件。

去年 7 月,康奈尔大学教授 Emin Gün Sirer 发推文称,自己朋友收到了一封邮件,内容称其看色情片的过程已被发现,必须支付赎金,才能避免视频曝光,最后还附上了自己的比特币地址。

对此, Emin Gün Sirer 推测,这封邮件被发送给了 haveibeenpwnd 列表的每个人,他警告道,“小心了,千万不要付钱,也不要妥协(Be careful out there, never pay, never negotiate.)。”

黑客在邮件里称,他们已经访问收件人的网络摄像头和敏感信息,有证据表明其在网上观看了色情内容,如果不支付赎金(为隐匿身份,通常需要支付加密货币),他们就会将信息发给收件人的亲朋好友。如果有的人和肯尼一样,屈服于黑客的威胁,很可能就把赎金打到对方留下的地址了。

事实上,这样的例子也不少见。

在教授的推文下方,有人透露自己收到了 2 封同样意思的邮件,“唯一的区别是需求金额与加密货币的地址”,第一封邮件向其索要 1200 美元,第二封邮件开价 2900 美元。

Emin Gün Sirer 推文下的黑客勒索经历

自这类称为“Sextortion”的加密骗局在 2017 年被曝光后,很快流行起来。

IBM 安全研究人员表示,仅一个月内,数百封用英语、法语、日语和阿拉伯语等语言撰写的电子邮件被发送了出去,内容均是“如果不按要求将比特币发送到指定地址,视频就会发给你的朋友和同事。”

黑客借此缘由,敲诈勒索的情况泛滥成灾。

网络安全公司 Digital Shadows 曾公布过一份数据,据不完全统计,自去年 7 月以来,sextortionists 们利用该骗局大赚了约332000美元,这些黑客将诈骗的枪口对准了近 9 万名收件人,总发布的邮件数达 792000,总计超过 3100 个地址的比特币被存入了黑客的 92 个比特币钱包。

朝鲜黑客也在悄悄转向

朝鲜黑客一直是个隐秘的存在。

曾有调查表明,早年被朝鲜黑客“照顾”的对象,包括孟加拉央行、韩国电视台、索尼影业等金融机构/公司,他们有高超的技术、有组织的行动,曾让数十个国家的 ATM 机发生吐钱故障,获取了大量“不义之财”。

随着比特币的崛起,加密货币本身的匿名性开始得到朝鲜黑客“青睐”。根据俄罗斯网络安全公司 Group-IB 公布的数据,从2016 年至今,朝鲜国家黑客组织已经攻破了 5 家加密货币交易所,并盗取了 5.8 亿美元的加密货币,占加密货币被盗总数的 64.7%。

金融机构与加密货币交易平台的防范不断加强,朝鲜黑客们又开始把目光,悄悄转向了安全意识薄弱的普通人。

“以前,黑客都是直接攻击交易所,”网络战研究组织 IssueMakersLab 的创始人 Simon Choi 表示,“但现在,他们开始直接攻击加密货币用户了。”

韩国网络安全公司 Cuvepia 的CEO Kwon Seok-chul 也公开披露,自去年 4 月份以来,他们发现了超 30 起盗窃案件出现了朝鲜黑客的踪迹,“当加密货币被黑客盗取后,受害人往往投诉无门,只能作罢。”他补充说,没有被发现的案例,数量可能超过 100。

据了解,朝鲜黑客通常会向受害者发送带有文本文件的电子邮件,一旦收件人打开文件,里面的恶意代码就会感染计算机,进而轻松控制了计算机。

“最近大部分受害者,都是相对富裕的韩国人,比如公司 CEO。”他透露说,原因在于这部分人群的身价更高,“本身就可以调动数十亿的加密货币。”

结语

阳光底下无新事,在不为人知的黑暗角落,利用比特币进行敲诈勒索的黑客仍然存在。

近日,CipherTrace 在发布的《2019年第一季加密货币反洗钱报告》中表示,今年第 1 季度因为黑客和欺诈,引起的加密货币损失高达 12 亿美元,几乎是去年全年损失 17 亿美元的 71%。

对普通人来说,只有加强自我安全意识,避免加密货币私钥等敏感信息公开化,才能更好地让自己免受黑客的“照顾”。

文 /31QU 林君

参考文章:

1、加密黑客一年盗取 50 万美元https://news.trijo.co/news/crypto-hacker-daniel-has-stolen-500000-in-a-year-this-is-how-he-takes-your-bitcoin/?lang=en

2、康奈尔大学教授揭露“Sextortion”https://www.cryptoglobe.com/latest/2018/07/blackmailing-bitcoin-scam-targets-porn-viewers-cornell-professor-suggests-its-bluff/

3、小心,朝鲜黑客盯上了你的比特币https://www.scmp.com/week-asia/geopolitics/article/2175525/watch-out-north-korean-hackers-are-coming-your-bitcoin

4、自身码农也中枪https://www.ccn.com/100000-bitcoin-loss-bitgo-engineer-sim-hijacked 查看全部

5 月 7 日,币安遭黑客攻击,7000 余枚比特币不翼而飞。

币安对外解释称,黑客是使用了网络钓鱼、病毒等攻击手段,获取了大量注册用户的 API 密钥、谷歌验证 2FA 码及其他信息,最终完成了提款操作。安全公司也分析称,此次事件很有可能因为内网遭到长期的 APT 渗透,是黑客长期谋划潜伏的结果。

5 月 26 日,易到用车发布公告称,其服务器遭到攻击,攻击者索要巨额的比特币相要挟,导致易到核心数据被加密,服务器宕机。

随着加密货币价值越来越显著,往日瞄准大户的黑客们,也开始把目光转向普通玩家,面对手法娴熟、老道的黑客,普通人毫无招架之力,只能眼睁睁地看着资产“消失”。

事实上,黑客的做法并不高明,有时仅依靠一张空白的 SIM 卡、一封危言耸听的邮件,就能轻而易举地盗走,或者骗走你“苦心积虑”存放的加密货币。

这种“强取豪夺”还有蔓延之势,近年来,此前一直对世界各大银行、加密货币交易所下手的朝鲜政府直属黑客组织——拉撒路(Lazarus Group),也开始把目标从大户转向个人,只为盗走这些人手中价格不菲的加密货币资产。

这场猫捉老鼠游戏,何时才会结束?

SIM 卡让窃取轻而易举

“他们毁掉了我的生活。”

一位来自旧金山的男子崩溃了,前一秒他刚把币打进自己的钱包,下一秒,地址里的币就瞬间归零。很快他发现了,在完全不知情的情况下,自己被带进入了一类名为“SIM Swap Scam”的骗局。

手机突然显示“没有服务”,往往预示着骗局的开启。

近日,一位化名丹尼尔的黑客,现身Trijo News,披露了自己是如何在短短 1 年内,轻松偷走价值 50 万美元加密货币的经历。“我只黑了大概 20 人,还不算特别活跃。”丹尼尔表示,他主要采用“更换 SIM 卡”的方式,最终盗走他人的加密货币。

一旦盯上某些“猎物”,他就会伪装成受害者,打电话给电信公司,告知运营商自己的手机号码出现了问题,并要求将信息转移到其控制的号码。

虽然电信公司设置了各种风控措施,但“总有各种办法可以说服运营商”,“比如,你在打电话的时候,可以假装自己在 Tele2(一家瑞典电信公司)工作,要求他们帮你转发一个号码就行。”丹尼尔表示。

实际上,丹尼尔们不是简单地截获手机号,他们的最终目标是秘钥,“很多人会把加密货币密钥保存在电子邮箱或联网的计算机上”,这种不严谨做法,给了黑客可乘之机。

一旦手机号被锁定,黑客就会去访问受害人的 Gmail 或 Outlook 帐户,输入地址并点击忘记密码,然后选择通过语音获取受害者手机号码的验证码(实际上这主要是为了帮助视障人士重置帐户密码),通过这种方式,轻松绕过了平台所谓的双因素身份验证(Two-factor authentication,简称 2FA)。

资深码农 Sean Coonce 被黑客采取类似方式盗走价值超 10 万美元的加密货币

他表示,“很多人没有对此给予足够的重视,这对我们来说是难得的机会。”而不算活跃的丹尼尔,凭借这种方式,一年就盗走了他人 50 万美元的加密货币。

事实上,利用 SIM 卡盗走他人的加密货币案例并不少见。

Robert Ross 搭建的名为“停止SIM卡犯罪”的网站

去年,一个 21 岁的年轻男子尼古拉斯·特鲁利亚(Nicholas Truglia)带领团队用类似的方式攻击了 40 余人,盗走了价值数千万美元的加密货币。

值得庆幸的是,该团队成员最终被抓获,受害者迈克尔·特尔平(Michael Terpin)通过向法院提起民事诉讼,还获得了巨额赔偿;另一位受害者罗伯特·罗斯(Robert Ross),则搭建了一个名为“停止SIM卡犯罪”的网站,以披露此类犯罪。

类似的事件并没有消停,就连资深码农也没有逃过一劫。

5 月 20 日,加密货币托管公司 BitGo 工程师主管 Sean Coonce 也被黑客用类似的方式,从自己的 Coinbase 账户盗走了价值超过 10 万美元的比特币,对此,Coonce 称这是他人生中““最昂贵的一课”。

你看色情片时,黑客在盯着你

食色性也,这是人类与生俱来的本能,但如果被黑客利用,也有可能生出恶来。

美剧《黑镜》第三季第 3 集里,男孩肯尼因为看儿童色情图片被黑客盯上,为不让这样的“丑事”被公诸于世,肯尼只能受其威胁,相继完成了送货、抢劫,甚至杀人的黑客指令。

“被威胁”抢劫银行的肯尼

剧中与肯尼一样遭遇的,还有拥有光鲜身份的执行总裁、出轨的大叔等人,都因为黑客掌握了他们的“黑料”,最终与男主一样,走上了不归路。

事实上,这样的事不仅存在于影视剧,现实生活同样上演着类似的剧情,而这一切,都始于一封电子邮件。

去年 7 月,康奈尔大学教授 Emin Gün Sirer 发推文称,自己朋友收到了一封邮件,内容称其看色情片的过程已被发现,必须支付赎金,才能避免视频曝光,最后还附上了自己的比特币地址。

对此, Emin Gün Sirer 推测,这封邮件被发送给了 haveibeenpwnd 列表的每个人,他警告道,“小心了,千万不要付钱,也不要妥协(Be careful out there, never pay, never negotiate.)。”

黑客在邮件里称,他们已经访问收件人的网络摄像头和敏感信息,有证据表明其在网上观看了色情内容,如果不支付赎金(为隐匿身份,通常需要支付加密货币),他们就会将信息发给收件人的亲朋好友。如果有的人和肯尼一样,屈服于黑客的威胁,很可能就把赎金打到对方留下的地址了。

事实上,这样的例子也不少见。

在教授的推文下方,有人透露自己收到了 2 封同样意思的邮件,“唯一的区别是需求金额与加密货币的地址”,第一封邮件向其索要 1200 美元,第二封邮件开价 2900 美元。

Emin Gün Sirer 推文下的黑客勒索经历

自这类称为“Sextortion”的加密骗局在 2017 年被曝光后,很快流行起来。

IBM 安全研究人员表示,仅一个月内,数百封用英语、法语、日语和阿拉伯语等语言撰写的电子邮件被发送了出去,内容均是“如果不按要求将比特币发送到指定地址,视频就会发给你的朋友和同事。”

黑客借此缘由,敲诈勒索的情况泛滥成灾。

网络安全公司 Digital Shadows 曾公布过一份数据,据不完全统计,自去年 7 月以来,sextortionists 们利用该骗局大赚了约332000美元,这些黑客将诈骗的枪口对准了近 9 万名收件人,总发布的邮件数达 792000,总计超过 3100 个地址的比特币被存入了黑客的 92 个比特币钱包。

朝鲜黑客也在悄悄转向

朝鲜黑客一直是个隐秘的存在。

曾有调查表明,早年被朝鲜黑客“照顾”的对象,包括孟加拉央行、韩国电视台、索尼影业等金融机构/公司,他们有高超的技术、有组织的行动,曾让数十个国家的 ATM 机发生吐钱故障,获取了大量“不义之财”。

随着比特币的崛起,加密货币本身的匿名性开始得到朝鲜黑客“青睐”。根据俄罗斯网络安全公司 Group-IB 公布的数据,从2016 年至今,朝鲜国家黑客组织已经攻破了 5 家加密货币交易所,并盗取了 5.8 亿美元的加密货币,占加密货币被盗总数的 64.7%。

金融机构与加密货币交易平台的防范不断加强,朝鲜黑客们又开始把目光,悄悄转向了安全意识薄弱的普通人。

“以前,黑客都是直接攻击交易所,”网络战研究组织 IssueMakersLab 的创始人 Simon Choi 表示,“但现在,他们开始直接攻击加密货币用户了。”

韩国网络安全公司 Cuvepia 的CEO Kwon Seok-chul 也公开披露,自去年 4 月份以来,他们发现了超 30 起盗窃案件出现了朝鲜黑客的踪迹,“当加密货币被黑客盗取后,受害人往往投诉无门,只能作罢。”他补充说,没有被发现的案例,数量可能超过 100。

据了解,朝鲜黑客通常会向受害者发送带有文本文件的电子邮件,一旦收件人打开文件,里面的恶意代码就会感染计算机,进而轻松控制了计算机。

“最近大部分受害者,都是相对富裕的韩国人,比如公司 CEO。”他透露说,原因在于这部分人群的身价更高,“本身就可以调动数十亿的加密货币。”

结语

阳光底下无新事,在不为人知的黑暗角落,利用比特币进行敲诈勒索的黑客仍然存在。

近日,CipherTrace 在发布的《2019年第一季加密货币反洗钱报告》中表示,今年第 1 季度因为黑客和欺诈,引起的加密货币损失高达 12 亿美元,几乎是去年全年损失 17 亿美元的 71%。

对普通人来说,只有加强自我安全意识,避免加密货币私钥等敏感信息公开化,才能更好地让自己免受黑客的“照顾”。

文 /31QU 林君

参考文章:

1、加密黑客一年盗取 50 万美元https://news.trijo.co/news/crypto-hacker-daniel-has-stolen-500000-in-a-year-this-is-how-he-takes-your-bitcoin/?lang=en

2、康奈尔大学教授揭露“Sextortion”https://www.cryptoglobe.com/latest/2018/07/blackmailing-bitcoin-scam-targets-porn-viewers-cornell-professor-suggests-its-bluff/

3、小心,朝鲜黑客盯上了你的比特币https://www.scmp.com/week-asia/geopolitics/article/2175525/watch-out-north-korean-hackers-are-coming-your-bitcoin

4、自身码农也中枪https://www.ccn.com/100000-bitcoin-loss-bitgo-engineer-sim-hijacked

「黑客从我的手机里偷走了2.24亿美金!」

资讯 • cryptovalley 发表了文章 • 2018-08-23 18:31

Michael Terpin 是分布式创业及投资集团 BitAngles 的联合创始人,同时,还经营着区块链行业战略顾问公司 Transform Group,是美国的自由邦——波多黎各走出的为数不多的优秀企业家。

在起诉文件中,Terpin 声称,他在7个月内相继遭遇了两起黑客攻击事件,共损失了价值2400万美元的加密货币,而罪魁祸首是数字身份信息泄露。这令身为 AT&T 忠实用户的他悲愤异常。

SIM 卡掉包:电信运营商的锅?

诉讼文件称:

AT&T 门户大开,根本不顾及客户的隐私安全。就如同酒店轻易给拿着假身份证的小偷双手奉上保险箱钥匙。他们登堂入室,很轻易的就拿走了别人的财产。

Terpin 所说的 SIM 卡掉包,在业界被称为“SIM卡劫持”或“输出端口欺诈”。

SIM 卡掉包(SIM Swap)是典型的客户信息泄露手段。美国主流的电信运营商 T-Mobile、AT&T、Verizon 此前都曾曝出类似事件。黑客使用技术手段,是将目标用户的电话号码转移到拷贝的 SIM 卡上,并使用该号码重置资产账户密码,轻易地就可以完成转账。随着数字货币普及,这一领域遂成为犯罪的重灾区。

调查显示,SIM 卡掉包操作简便,成本低廉,犯罪手段可以病毒式传播。 手段高明的犯罪分子甚至可以绕开双因子身份验证机制,正所谓“道高一尺魔高一丈”。(双因子身份验证机制的介绍可参考加密谷此前文章:《小心你的数字钱包!不了解黑客的7种手段你可能是下一个受害者》)

进行此类攻击时,犯罪分子会因地制宜地采取相应策略。即使交易平台有审核机制,他们也会费尽心机,用各种花言巧语骗取信任,不明就里的平台客服会通常都会上当,将用户数据和盘托出。

不过,犯罪分子最常使用的还是“plugs”,也就是与电信运营商内部工作人员私下进行信息交换。

一位攻击者表示:

大家都这么干。只需要很低的成本,就可以让见利忘义的内鬼毫无顾忌的出卖客户信息。这是人尽皆知的潜规则。

此前,一位 Verizon 的工作人员表示,有人通过 Reddit 等社交渠道找到了他,暗示可以向他行贿,以获取意向中的 SIM 卡信息。黑客承诺,只要达成合作意向,几个月内就能赚到10万美金,而他们需要做的只是在上班期间激活拷贝的 SIM 卡,提供密码。

调查显示,AT&T 的系统设计存在巨大漏洞,安全机制形同虚设。比如,与 SIM 绑定的密码随时可以被更改,只需要通过简单的设置,就可以拿到关联号码的所有信息。

反复被黑(囧),造成巨额财产损失

前文述及的两次攻击分别发生在2017年6月和2018年1月。

2017年夏天,Terpin 的手机突然死机。恢复后,他发现 SIM 卡被黑了。在 AT&T 服务商店做了11次登录尝试后,他被告知,他的账户密码已被更改。

在黑进 Terpin 的手机后,攻击者利用他的个人信息侵入了他的金融帐户,其中就有包含大量资金的加密货币账户。黑客还侵入了他的 Skype 帐户,假冒 Terpin 本人,说服了他的一个客户向第三方地址发送了加密货币。

AT&T 在此类事件上反应迟缓。在黑客从 Terpin 手中盗走了大量资金后,才切断了访问。

事件发生后,AT&T 承诺,会将其手机帐户提升到更高的安全级别,并带有与名人账户类似的特殊保护机制。

AT&T 表示,安全升级措施能够防止 Terpin 的号码在未经本人允许的情况下被转移到其它手机上。

好景不长。半年后,Teprin 的手机再次无故死机,他又遭到了攻击。

发现异常后,他立即着手联系 AT&T。在他与 AT&T 冗长的行政程序周旋的间隙,黑客已经偷走了他的钱。Terpin 的妻子当时也试图打电话给 AT&T,但电话一直处于等待接听状态。

AT&T 事后承认,康涅狄格州的一名 AT&T 员工将 Terpin 先生的号码卖给了黑客。这使得此前承诺的所谓高级别安全账户形同虚设。

这可不是第一次,FBI 已介入调查

心灰意冷的 Terpin 称,可能不会再使用 AT&T 等传统电信运营商的服务,而会转投 Google Voice 的怀抱。

起诉书称:

AT&T 对其1.4亿用户所面临的风险袖手旁观。AT&T 稳坐业界大佬位置,明明知道用户面对着巨大的 SIM 卡掉包风险,并会由此导致巨额财产损失,但没有采取过任何积极举措。因此,需要对该类攻击案件的间接后果负责。

AT&T 否认了这一指控,并表示会积极捍卫自己的正当商业权利:

我们对此控诉保持异议。

大多数加密货币攻击案都与电信运营商有关。只要你的个人数字信息没有泄密,加密货币被盗取的风险很低。加密谷在此强烈呼吁:所有拥有数字资产的个人用户,都要注意保护自己的隐私,注意数字安全。

目前,美国联邦调查局、国安局和特勤局等机构已经介入了这一事件。 查看全部

8月15日,Michael Terpin 对美国电信巨头 AT&T 正式提起诉讼,要求赔偿2.24亿美元。他宣称,AT&T 技术防范手段不严,为黑客非法获取他的私人电话号码提供了便利,从而导致了其投资的加密货币被盗取。

Michael Terpin 是分布式创业及投资集团 BitAngles 的联合创始人,同时,还经营着区块链行业战略顾问公司 Transform Group,是美国的自由邦——波多黎各走出的为数不多的优秀企业家。

在起诉文件中,Terpin 声称,他在7个月内相继遭遇了两起黑客攻击事件,共损失了价值2400万美元的加密货币,而罪魁祸首是数字身份信息泄露。这令身为 AT&T 忠实用户的他悲愤异常。

SIM 卡掉包:电信运营商的锅?

诉讼文件称:

AT&T 门户大开,根本不顾及客户的隐私安全。就如同酒店轻易给拿着假身份证的小偷双手奉上保险箱钥匙。他们登堂入室,很轻易的就拿走了别人的财产。

Terpin 所说的 SIM 卡掉包,在业界被称为“SIM卡劫持”或“输出端口欺诈”。

SIM 卡掉包(SIM Swap)是典型的客户信息泄露手段。美国主流的电信运营商 T-Mobile、AT&T、Verizon 此前都曾曝出类似事件。黑客使用技术手段,是将目标用户的电话号码转移到拷贝的 SIM 卡上,并使用该号码重置资产账户密码,轻易地就可以完成转账。随着数字货币普及,这一领域遂成为犯罪的重灾区。

调查显示,SIM 卡掉包操作简便,成本低廉,犯罪手段可以病毒式传播。 手段高明的犯罪分子甚至可以绕开双因子身份验证机制,正所谓“道高一尺魔高一丈”。(双因子身份验证机制的介绍可参考加密谷此前文章:《小心你的数字钱包!不了解黑客的7种手段你可能是下一个受害者》)

进行此类攻击时,犯罪分子会因地制宜地采取相应策略。即使交易平台有审核机制,他们也会费尽心机,用各种花言巧语骗取信任,不明就里的平台客服会通常都会上当,将用户数据和盘托出。

不过,犯罪分子最常使用的还是“plugs”,也就是与电信运营商内部工作人员私下进行信息交换。

一位攻击者表示:

大家都这么干。只需要很低的成本,就可以让见利忘义的内鬼毫无顾忌的出卖客户信息。这是人尽皆知的潜规则。

此前,一位 Verizon 的工作人员表示,有人通过 Reddit 等社交渠道找到了他,暗示可以向他行贿,以获取意向中的 SIM 卡信息。黑客承诺,只要达成合作意向,几个月内就能赚到10万美金,而他们需要做的只是在上班期间激活拷贝的 SIM 卡,提供密码。

调查显示,AT&T 的系统设计存在巨大漏洞,安全机制形同虚设。比如,与 SIM 绑定的密码随时可以被更改,只需要通过简单的设置,就可以拿到关联号码的所有信息。

反复被黑(囧),造成巨额财产损失

前文述及的两次攻击分别发生在2017年6月和2018年1月。

2017年夏天,Terpin 的手机突然死机。恢复后,他发现 SIM 卡被黑了。在 AT&T 服务商店做了11次登录尝试后,他被告知,他的账户密码已被更改。

在黑进 Terpin 的手机后,攻击者利用他的个人信息侵入了他的金融帐户,其中就有包含大量资金的加密货币账户。黑客还侵入了他的 Skype 帐户,假冒 Terpin 本人,说服了他的一个客户向第三方地址发送了加密货币。

AT&T 在此类事件上反应迟缓。在黑客从 Terpin 手中盗走了大量资金后,才切断了访问。

事件发生后,AT&T 承诺,会将其手机帐户提升到更高的安全级别,并带有与名人账户类似的特殊保护机制。

AT&T 表示,安全升级措施能够防止 Terpin 的号码在未经本人允许的情况下被转移到其它手机上。

好景不长。半年后,Teprin 的手机再次无故死机,他又遭到了攻击。

发现异常后,他立即着手联系 AT&T。在他与 AT&T 冗长的行政程序周旋的间隙,黑客已经偷走了他的钱。Terpin 的妻子当时也试图打电话给 AT&T,但电话一直处于等待接听状态。

AT&T 事后承认,康涅狄格州的一名 AT&T 员工将 Terpin 先生的号码卖给了黑客。这使得此前承诺的所谓高级别安全账户形同虚设。

这可不是第一次,FBI 已介入调查

心灰意冷的 Terpin 称,可能不会再使用 AT&T 等传统电信运营商的服务,而会转投 Google Voice 的怀抱。

起诉书称:

AT&T 对其1.4亿用户所面临的风险袖手旁观。AT&T 稳坐业界大佬位置,明明知道用户面对着巨大的 SIM 卡掉包风险,并会由此导致巨额财产损失,但没有采取过任何积极举措。因此,需要对该类攻击案件的间接后果负责。

AT&T 否认了这一指控,并表示会积极捍卫自己的正当商业权利:

我们对此控诉保持异议。

大多数加密货币攻击案都与电信运营商有关。只要你的个人数字信息没有泄密,加密货币被盗取的风险很低。加密谷在此强烈呼吁:所有拥有数字资产的个人用户,都要注意保护自己的隐私,注意数字安全。

目前,美国联邦调查局、国安局和特勤局等机构已经介入了这一事件。